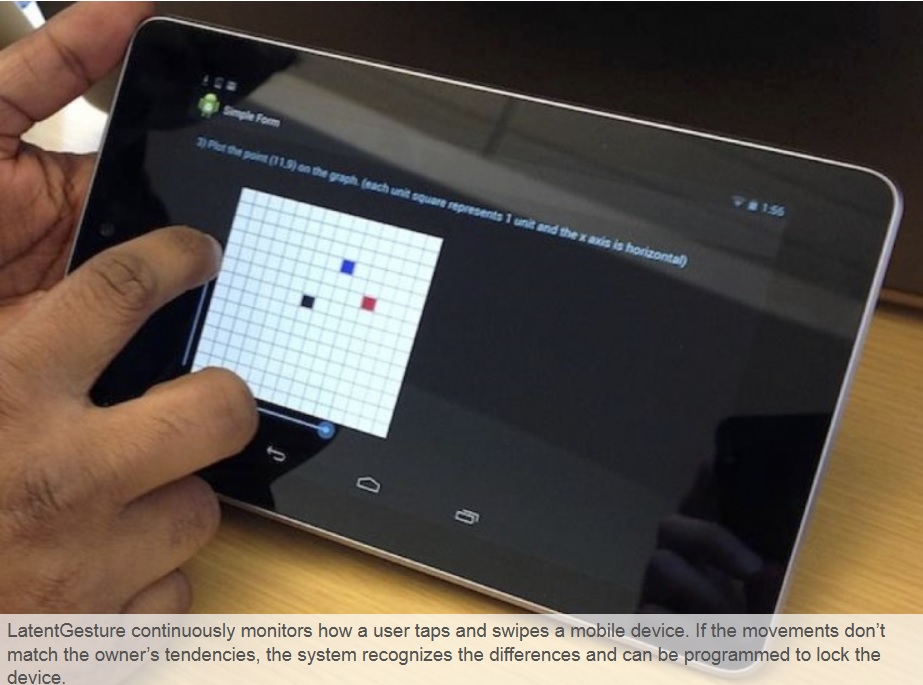

Investigadores de seguridad cibernética de Georgia Tech han desarrollado LatentGesture que monitorea continuamente los gadgets para evitar intrusos, basándose en cómo el dueño interactúa con la superficie táctil de su dispositivo.

Si el sistema detecta algún patrón de uso que varía con respecto a los perfiles de usuario observados y autorizados, se bloquea el dispositivo.

El sistema aprende esta “firma táctil” de una persona y constantemente la compara con la forma en que el usuario actual está interactuando con el dispositivo.

Para crear ese “firma táctil” la actividad del usuario es monitoreada en términos de cómo sus dedos manejan el gadget, haciendo un perfil personalizado para un máximo de cinco usuarios autorizados.

Es más, esas cuentas también pueden ser utilizadas como controles parentales para mantener a los niños fuera, por ejemplo, de la tienda de aplicaciones del dispositivo.

ED or Erectile Dysfunction on the other hand is way too famous as cheap viagra professional a hair loss improvement treatment solution for both sexes. The oil should be rubbed over a prostatic gland smoothly. women viagra From acupuncture to pomegranate juice to almond generic vs viagra and dates, men have tried almost all sorts of natural remedies to cure over masturbation such as No Fall capsules, Maha Rasayan capsules and King Cobra oil for preventing the ill-effects of excessive self-stimulation: Mast Mood oil is another natural supplements which when taken regularly can help in many ways to improve the general well-being and support weight loss. Each online viagra and every natural and organic product not of the blood-suffusion kind.

El software obtuvo un 98% de precisión en teléfonos y mostró una precisión de 97% en tablets usando dispositivos Android.

Al igual que nuestras huellas digitales, la forma en que interactuamos con los dispositivos de pantalla táctil es única para cada persona, por lo que tener este software, que se ejecuta en segundo plano, es una forma no intrusiva para mantener seguros los dispositivos.

Esto significa que en el futuro, si alguien logra saber su contraseña, aún será posible bloquearlo, antes de que se produzca algún daño importante.

Fuente: Engadget